Dienstag, 6. September 2022 2: Pressemitteilungen

Informationsfreiheit by Design – und der Datenschutz?! Aufwand reduzieren – Transparenz steigern

Am Montag, 12. September 2022, findet in Kiel die Datenschutz-Sommerakademie zum Thema „Informationsfreiheit by Design – und der Datenschutz?!“ statt. Expertinnen und Experten aus dem Bundesgebiet werden die aktuellen Entwicklungen in Verbraucherschutz und Datenschutz diskutieren.

"Informationsfreiheit by Design – und der Datenschutz?! Aufwand reduzieren – Transparenz steigern" vollständig lesen Mittwoch, 15. Juni 2022 2: Pressemitteilungen

Ankündigung – „Save the date!“: Sommerakademie „Informationsfreiheit by Design – und der Datenschutz?!“ am 12. September 2022 in Kiel

Wie jedes Jahr findet im Spätsommer die Datenschutz-Sommerakademie in Kiel statt – erneut im Rahmen der Digitalen Woche Kiel.

Wie jedes Jahr findet im Spätsommer die Datenschutz-Sommerakademie in Kiel statt – erneut im Rahmen der Digitalen Woche Kiel.

Das Thema: „Informationsfreiheit by Design – und der Datenschutz?!“.

"Ankündigung – „Save the date!“: Sommerakademie „Informationsfreiheit by Design – und der Datenschutz?!“ am 12. September 2022 in Kiel" vollständig lesen Freitag, 30. Juli 2021 2: Pressemitteilungen

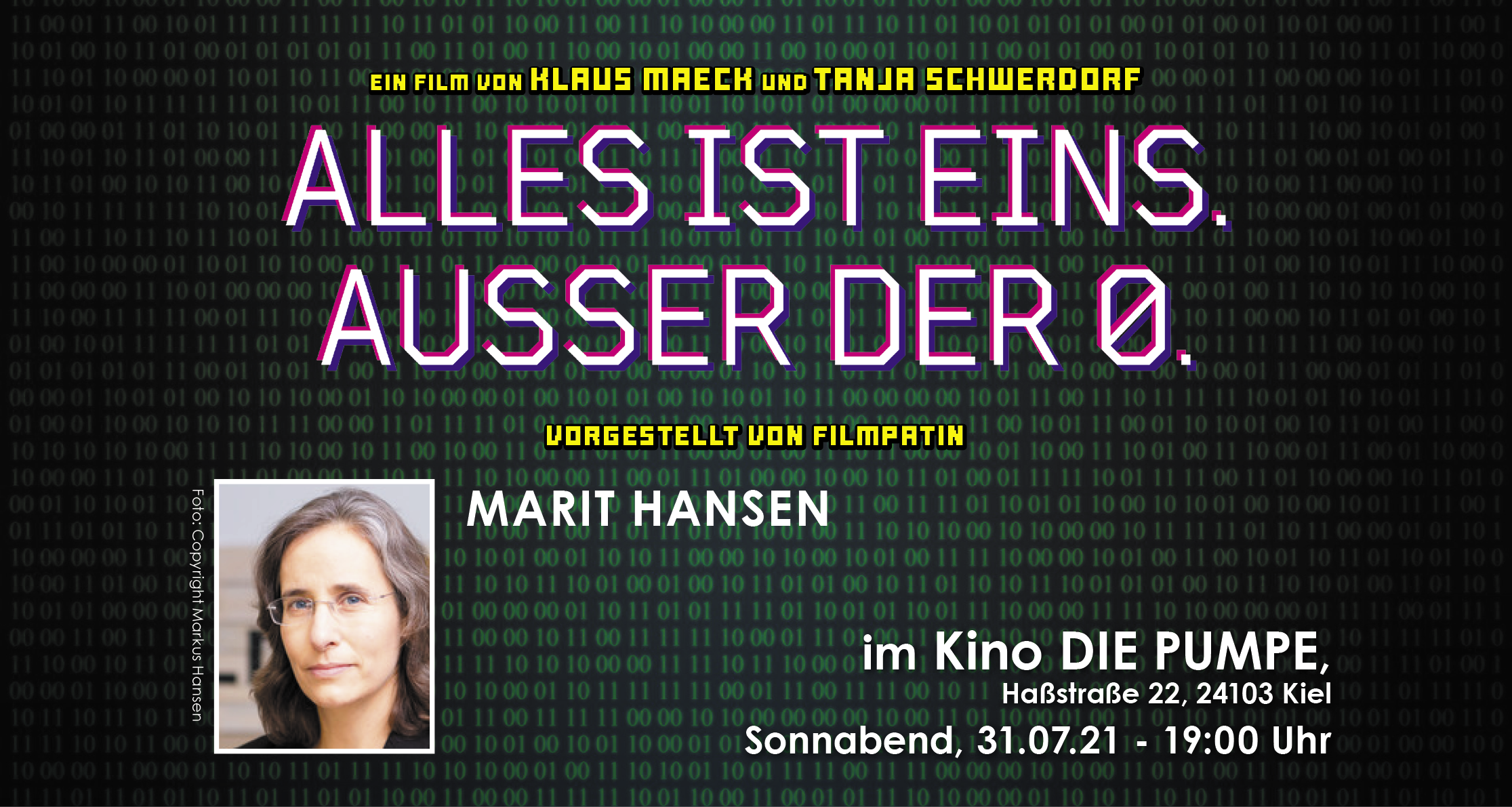

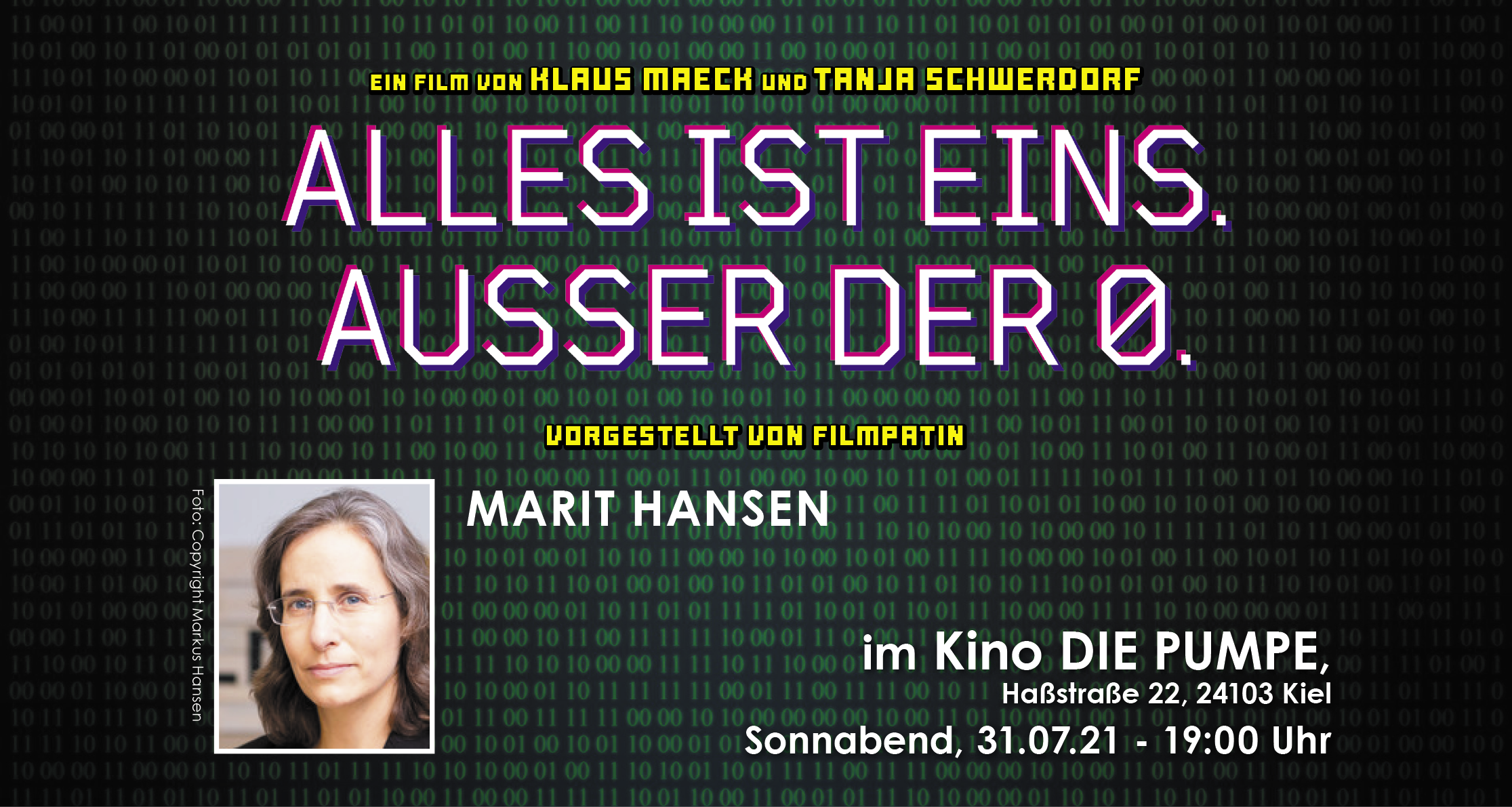

Wau Holland, Wegbegleiter des Datenschutzes, in der Kino-Dokumentation "Alles ist eins. Außer der 0."

Vor 20 Jahren ist Wau Holland gestorben. Er war Mitgründer des Chaos Computer Clubs und Wegbegleiter des Datenschutzes – auch in Schleswig-Holstein. Jetzt kommen Filmdokumente mit ihm und über ihn in die Kinos.

Vor 20 Jahren ist Wau Holland gestorben. Er war Mitgründer des Chaos Computer Clubs und Wegbegleiter des Datenschutzes – auch in Schleswig-Holstein. Jetzt kommen Filmdokumente mit ihm und über ihn in die Kinos.

"Wau Holland, Wegbegleiter des Datenschutzes, in der Kino-Dokumentation "Alles ist eins. Außer der 0."" vollständig lesen Freitag, 11. Juni 2021 Towards a Better Understanding of Identification, Pseudonymization, and Anonymization

The objective of this document is to clarify some issues around identification, pseudonymization, and anonymization as a basis for writing guidelines about the topic. This document cannot be authoritative, but it attempts to contribute to the present discussion, fostering a better understanding and a consensus of interpretation. It is hoped to also contribute to a future authoritative interpretation.

The objective of this document is to clarify some issues around identification, pseudonymization, and anonymization as a basis for writing guidelines about the topic. This document cannot be authoritative, but it attempts to contribute to the present discussion, fostering a better understanding and a consensus of interpretation. It is hoped to also contribute to a future authoritative interpretation.

Parts of the underlying research and writing have been conducted as part of the projects PANELFIT and Forum Privatheit.

Download Version 1.0, June 2021 (in English)

Ziel und Gegenstand dieser Ausarbeitung ist die Klarstellung einiger Fragestellungen im Kontext von Identifizierung, Pseudonymisierung und Anonymisierung als Grundlage zum Verfassen von Orientierungshilfen zu den Themenkomplexen. Dieses Dokument erhebt keinen Anspruch auf Verbindlichkeit. Vielmehr ist es ein Beitrag zur laufenden Diskussion und soll ein vertieftes Verständnis und damit eine einvernehmliche Auslegung der Normen fördern. Es kann damit hoffentlich einen Beitrag zu kommenden verbindlichen Auslegungen leisten.

Die der Darstellung zu Grunde liegenden Forschungsarbeiten wurden zu Teilen in den Projekten PANELFIT und Forum Privatheit erbracht.

Download Version 1.0, Juni 2021 (auf Englisch)

"Towards a Better Understanding of Identification, Pseudonymization, and Anonymization " vollständig lesen Freitag, 28. August 2020 2: Pressemitteilungen

Kontaktdaten-Erfassung: Risiken auch bei Apps und Webservern

Die Corona-Bekämpfungsverordnung Schleswig-Holstein verpflichtet u. a. Gastronomen und Veranstalter zur Erfassung von Kontaktdaten ihrer Gäste. Diese Daten dürfen aber nicht in falsche Hände gelangen. Das Unabhängige Landeszentrum für Datenschutz Schleswig-Holstein (ULD) hat immer wieder auf Probleme hingewiesen: Sammlungen per Liste, herumfliegende Zettel, in Einzelfällen sogar Missbrauch der Daten. Geht es mit technischen Lösungen besser?

"Kontaktdaten-Erfassung: Risiken auch bei Apps und Webservern" vollständig lesen Donnerstag, 23. April 2020 2: Pressemitteilungen

Contact Tracing *with* Privacy by Design - Take the chance now!

English Translation of press-release

Contact Tracing *mit* Datenschutz by Design - jetzt die Chance nutzen

The Independent Centre for Data Protection Schleswig-Holstein (ULD) has been advocating “data protection by design” for decades. Until now, concepts for innovative data protection technology were mainly found in academic papers. Even though the General Data Protection Regulation calls for “data protection by design”, relevant concepts have rarely found their way into practice. When it comes to a so-called “Contact Tracing App”, “data protection by design” is possible - and essential.

"Contact Tracing *with* Privacy by Design - Take the chance now!" vollständig lesen Donnerstag, 23. April 2020 2: Pressemitteilungen

Contact Tracing *mit* Datenschutz by Design - jetzt die Chance nutzen

English Translation

„Datenschutz by Design“ – dafür setzt sich das Unabhängige Landeszentrum für Datenschutz Schleswig-Holstein (ULD) seit Jahrzehnten ein. Bisher waren Konzepte für innovative Datenschutztechnik hauptsächlich in akademischen Papieren zu finden. Obwohl die Datenschutz-Grundverordnung „Datenschutz durch Technikgestaltung“ fordert, finden die Ideen bisher nur selten den Weg in die Praxis. Für die Contact-Tracing-App ist „Datenschutz by Design“ möglich – und auch nötig.

"Contact Tracing *mit* Datenschutz by Design - jetzt die Chance nutzen" vollständig lesen Donnerstag, 9. April 2020 IT-Sicherheit auch in Krisenzeiten wichtig!

Bei den sich derzeit überschlagenden Ereignissen in der Corona-Pandemie treten Viren für die IT-Infrastruktur (Trojaner, Schadcode, Malware) schnell in den Hintergrund.

Dennoch ist es wichtig, auf die praktischen Aspekte der IT-Sicherheit zu achten – nichts könnten beispielsweise Krankenhäuser und Arztpraxis weniger gebrauchten als eine Infektion der Computer mit Schadsoftware, die den IT-Betrieb für Tage lahmlegt.

Ein praktisches Problem besteht darin, dass viele Dokumente schnell per E-Mail ausgetauscht werden. Dabei gibt es unkritische Dateiformate, aber auch solche, die Schadcode beinhalten können. Daher wurden im Rahmen der Emotet-Welle verstärkt gefährlichen Dateiformate herausgefiltert (etwa Dateien mit Makros), von Hand nachbearbeitet (kontrolliert, ggf. weitergegeben) oder sogar vollständig blockiert. Dies erfolgt meist pauschal am zentralen E-Mail-Eingang – unabhängig von Absenderadressen.

Weil Dokumente häufig zeitkritisch sind, werden sie jetzt teilweise wieder ungeprüft zugestellt oder wichtige Dokumente kommen wegen der notwendigen Prüfung verspätet an. Beides ist zu vermeiden.

Ein Beitrag zur Lösung des Problems ist, Dateien im richtigen Datenformat zu versenden. Dabei ist es zunächst wichtig zu verstehen, welche Unterschiede die Formate mit sich bringen. Sogenannte offene Formate wie .docx, .xlsx oder .odt enthalten bearbeitbare Dokumente. Wer eine solche Datei empfängt, kann sie zumeist problemlos bearbeiten. Häufig ist dies erwünscht oder sogar notwendig. Offene Dateien können jedoch oftmals auch problematische Inhalte wie Makros oder Scripte enthalten, also kleine Programme, die mitunter schadhafter Natur sein können. Daher werden sie teilweise automatisiert herausgefiltert.

Geschlossene Dateiformate wie .pdf bieten stark eingeschränkte Bearbeitungsmöglichkeiten und sind als Papier-Ersatz gedacht. Hier können sich auch weniger Schadfunktionen verbergen.

Vor diesem Hintergrund gibt es – je nach Anwendungszweck – mehr oder weniger geeignete Dateiformate.

- Wenn Dateien nur Informationen (wie etwa Pressemitteilungen) transportieren, aber nicht weiterverarbeitet werden sollen, sind Dateiformate wie .pdf geeignet. Sie können mit typischer Bürokommunikationssoftware (z. B. MS Office, LibreOffice) direkt erzeugt werden (beim Speichern das Datenformat "pdf" wählen, oder als "pdf exportieren") – dies sind nur wenige Mausklicks.

[Hinweis: Ebenso wie in Word-Dokumenten können in solchen PDF-Dateien weiterhin Metadaten enthalten sein, etwa Autorennamen, Überarbeitungen, Uhrzeiten, Versionsverläufe etc. Sie sind daher unter Umständen nicht für eine unmittelbare Veröffentlichung, etwa auf Webseiten, geeignet, sondern müssen entsprechend nachbearbeitet werden.] - Auch aus pdf-Dateien lässt sich Text wieder extrahieren – wer wenige Zeilen Text aus empfangenen Dokumenten kopieren muss, benötigt dafür keine Word/Writer-Datei.

- Sollen die Empfangenden Dateien weiterverarbeiten und zurücksenden (etwa Ergänzungen vornehmen, Einträge hinzufügen, etc.), kann ebenfalls das PDF-Format geeignet sein. Anmerkungen lassen sich mit entsprechenden PDF-Betrachtern bereits in normalen PDF-Dokumenten hinterlassen. Sollen größere Datenmengen abgefragt werden, sind PDF-Formulare sinnvoll.

- E-Mails als solche sind auch "bearbeitbar", etwa wenn es sich um Ergänzungen im Text handelt, die in eine Antwort eingefügt werden können. Angänge sind dann nicht erforderlich.

- Vermieden werden sollten Dateien mit Makros, da solche Dateien aus gutem Grund herausgefiltert werden oder die Nutzung von Makros schlicht technisch unterbunden wird. Auch Tabellen lassen sich, wenn es nicht um automatische Auswertungen geht, in unkritischen Dateiformaten wie .csv abspeichern.

- Sollte der Einsatz von Makros oder Scripten aus funktionalen Gründen notwendig sein, sollten der Einsatz und die zu treffenden Schutzmaßnahmen zwischen Absender und Empfänger abgesprochen werden (etwa Speicherung und Ausführung empfangener Dateien in bestimmten Unterordnern, Software-Signaturen, Passwortschutz von Dateien).

- Alternativ zur E-Mail können auch gesicherte Datenaustauschportale (der Absendenden, der Empfangenden oder von ihnen beauftragter vertrauenswürdiger Dienstleister) genutzt werden, bei denen Dateien nach Nutzerüberprüfung per Upload/Download übertragen werden, etwa über Webportale: In diesem Fällen ist es unwahrscheinlich, dass es einem Angreifer gelingt, Dateien mit Schadcode dort abzulegen.

Dienstag, 24. März 2020 2: Pressemitteilungen

Plötzlich im Homeoffice - und der Datenschutz? Die Landesbeauftragte für Datenschutz Schleswig-Holstein informiert

Aufgrund der Corona-Pandemie sollen alle Menschen ihre direkten Kontakte einschränken. Das bedeutet auch, dass die meisten nun zu Hause bleiben. Wann immer es geht, schicken Unternehmen und Behörden ihre Mitarbeiterinnen und Mitarbeiter ins Homeoffice. Auf was muss man achten, um auch zu Hause die Datenschutzanforderungen zu erfüllen?

"Plötzlich im Homeoffice - und der Datenschutz? Die Landesbeauftragte für Datenschutz Schleswig-Holstein informiert" vollständig lesen Dienstag, 7. Januar 2020 IZG-SH und Betriebs- und Geschäftsgeheimnisse

Der Informationszugang nach dem IZG-SH ist u.a. ausgeschlossen, soweit es sich um Betriebs- und Geschäftsgeheimnisse von Privaten handelt (§ 10 Satz 1 Nr. 3 IZG-SH) (Behörden können sich nicht auf Betriebs- und Geschäftsgeheimnisse berufen (VG Schleswig, Urteil vom 25.03.2015, 8 A 8/14; OVG Schleswig, Beschluss vom 30.03.2005, 4 LB 26/04)).

"IZG-SH und Betriebs- und Geschäftsgeheimnisse" vollständig lesen

Wie jedes Jahr findet im Spätsommer die Datenschutz-Sommerakademie in Kiel statt – erneut im Rahmen der Digitalen Woche Kiel.

Wie jedes Jahr findet im Spätsommer die Datenschutz-Sommerakademie in Kiel statt – erneut im Rahmen der Digitalen Woche Kiel. Vor 20 Jahren ist Wau Holland gestorben. Er war Mitgründer des Chaos Computer Clubs und Wegbegleiter des Datenschutzes – auch in Schleswig-Holstein. Jetzt kommen Filmdokumente mit ihm und über ihn in die Kinos.

Vor 20 Jahren ist Wau Holland gestorben. Er war Mitgründer des Chaos Computer Clubs und Wegbegleiter des Datenschutzes – auch in Schleswig-Holstein. Jetzt kommen Filmdokumente mit ihm und über ihn in die Kinos.